## 内容主体大纲1. **引言** - 加密货币的普及 - 钱包的重要性2. **加密货币钱包的基本概念** - 钱包的定义 - 不同类型的...

比特币是由一个化名为中本聪的人在2009年推出的去中心化数字货币。它的出现颠覆了传统的金融体系,其核心技术——区块链,为数字货币提供了安全和透明的基础。为了管理和存储比特币,用户需要使用比特币钱包,这是一种软件或硬件工具,用于发送和接收比特币。

比特币钱包的安全性直接关系到用户资产的安全,而加密算法则是保障钱包安全的基础。在本文中,我们将深入探讨比特币钱包所使用的加密算法,包括其工作原理及应用,帮助用户更好地理解并选择合适的钱包。

### 比特币钱包概述 #### 比特币钱包的类型比特币钱包有多种类型,各自适合不同的使用场景和安全需求。根据连接互联网的状态,可以将其分为热钱包和冷钱包:

-热钱包是在线钱包,常用于频繁交易,方便快捷,但其安全性相对较低。

-冷钱包则是离线存储,安全性更高,适合长期持有投资。

#### 软件钱包与硬件钱包软件钱包包括手机应用、桌面软件和网页钱包,使用方便,但需要用户注意安全设置。而硬件钱包是专门的物理设备,能够提供最高级别的安全性,保护用户的私钥不被盗取。

### 加密算法基础 #### 什么是加密算法?加密算法是指通过数学方法将信息转换为不可读形式,以保证信息在传输和存储过程中的安全性。其主要目标是保护数据不被未授权的访问者获取。

#### 加密算法的分类加密算法一般分类为对称加密和非对称加密:

-对称加密是指加密和解密使用相同的密钥,如AES算法。

-非对称加密则使用一对密钥:公钥和私钥,如RSA算法。

此外,哈希函数是加密算法的重要组成部分,相当于一种单向加密,常用于确保数据完整性。

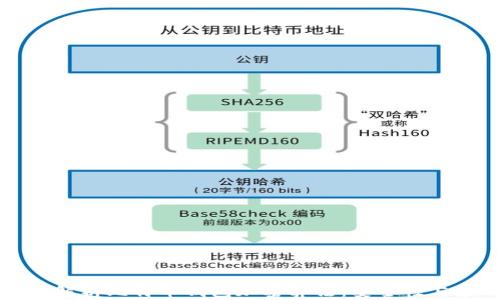

### 比特币钱包中使用的加密算法 #### 概述比特币使用的主要算法比特币钱包主要依赖SHA-256哈希算法和ECDSA数字签名算法。SHA-256是一种安全哈希算法,生成固定长度的哈希值,确保比特币交易的完整性。而ECDSA则用于生成和验证数字签名,确保交易的合法性。

#### 如何保护比特币交易的安全性通过将交易信息和用户的私钥结合,加密算法使得只有持有私钥的用户才能发起交易。这一机制有效防止了欺诈和双重支付的问题。

### 比特币钱包的安全性分析 #### 加密算法如何增强比特币钱包的安全性加密算法的使用大大增强了比特币钱包的安全性。特别是SHA-256和ECDSA的双重认证措施,保护了用户资产不受未经授权访问的威胁。

#### 安全漏洞与攻击案例分析尽管加密算法提供了安全性,但仍有一些漏洞可以被攻击者利用。常见的攻击方式包括网络钓鱼、恶意软件和社交工程等,用户需要提高警惕避免受害。

#### 用户如何确保自己的钱包安全为了确保钱包安全,用户应定期更新软件,使用强密码,并启用双因素认证。此外,备份钱包数据并妥善保管私钥也至关重要。

### 比特币钱包加密技术的未来 #### 当前技术的局限性尽管现有的加密算法提供了一定的安全性,但在技术不断发展的今天,也暴露出一些不足,例如处理速度较慢和算力攻击的风险。

#### 可能的技术进步与新算法的展望未来,随着量子计算技术的发展,传统的加密算法可能会面临挑战,因此需要探索新的算法,如量子密钥分发等。

#### 在未来互联网环境下的挑战数据隐私保护的需求日益增加,监控与数据泄露事件频繁发生,如何在保证安全性的同时满足合规需求,将是一大挑战。

### 常见问题解答 #### 比特币钱包加密算法的实施难点在实施比特币钱包加密算法时,除了技术性挑战,还有用户习惯和培训等问题。对于普通用户而言,理解复杂的加密理念并加以实施,往往是个不小的挑战。

#### 如何选择合适的比特币钱包?选择合适的比特币钱包应该考虑多个因素,包括安全性、便捷性、用户界面、支持的币种等。用户需评估自身需求,做到选择适合自己的钱包。

#### 钱包丢失怎么办?如果用户丢失了比特币钱包,恢复过程会非常复杂。通常,只要有备份和私钥,用户就可以找回自己的资产。否则,资产可能会永久性丢失。

#### 社会工程学与比特币钱包的安全风险社会工程学攻击是一种利用心理操控技巧来获取机密信息的攻击手段。用户需要强化警惕性,对可疑的链接和电子邮件保持高度警觉。

#### 定期更新加密算法的必要性技术在进步,黑客手段也在不断演进。定期更新加密算法是必要的,以应对新的安全威胁,保护用户的数据安全。

#### 如何理解多重签名钱包?多重签名钱包是一种需要多个密钥来批准交易的安全措施,能有效降低单一私钥被盗取的风险,适合需要多方管理和监控的投资。

#### 法律监管对比特币钱包安全性的影响随着比特币的普及,各国的法律和监管政策也在不断变化。针对比特币钱包的监管将可能导致合规要求的增加,也有助于提升用户对钱包安全的信任度。

--- 由于字数限制,这里提供的内容为大纲和部分段落。完整的3600字内容需要更深入的研究和阐述,以上内容可作为参考框架逐步扩展。