---## 内容主体大纲1. 引言 - 什么是冷钱包 - 为什么选择不联网的冷钱包2. 冷钱包的工作原理 - 定义冷钱包的概念 - 详...

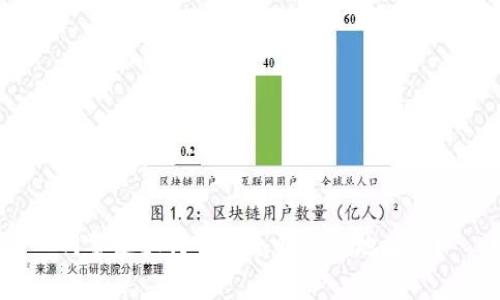

在数字货币的迅速发展过程中,冷钱包作为一种重要的存储方式,因其高安全性而被越来越多的用户所青睐。与此同时,伴随网络犯罪事件的增多,网警也在不断加强对与冷钱包相关的欺诈行为的调查和追踪。本文旨在探讨网警是如何查找冷钱包IP地址的,涉及到冷钱包的定义、工作原理、IP地址的基本概念、追踪技术手段、法律问题以及用户的自我保护措施等多个方面。

### 冷钱包的工作原理冷钱包是一种将数字货币私钥离线存储的方式,通常通过物理设备(如硬件钱包)或纸质钱包的形式存在。这种方式的最大优势在于,它不直接连接互联网,因此在很大程度上防止了网络攻击带来的风险。

热钱包是指那些直接连接互联网的数字货币钱包,操作便捷,但安全性较低。相比之下,冷钱包虽然使用上不如热钱包方便,却因其断网特性而更具安全保障。选择哪种钱包取决于用户的实际需求和安全考量。

冷钱包通过离线存储的方式,有效避免了黑客入侵和网络钓鱼攻击。然而,冷钱包的安全性仍然取决于用户的操作习惯和物理安全措施,例如防止设备被盗、丢失或损坏等。

### IP地址的基本概念

IP地址是网络中每个设备的唯一标识符,用于数据传输时的地址标识。通过IP地址,数据包能够在互联网上找到其最终的目的地。

IP地址可分为IPv4和IPv6两种类型。IPv4是最常见的格式,但由于地址资源日益枯竭,IPv6的出现则为解决这个问题提供了新的方案。IP地址的主要作用是定位和识别网络中的设备。

网络协议是用于数据通信的规则与标准,确保了不同设备、不同网络间的数据能够正确传输。TCP/IP协议是互联网的基础协议,是所有网络设备进行通信的基础。

### 网警如何获取冷钱包使用者的信息网警通过各种技术手段进行数据追踪,包括但不限于网络流量分析、IP扫描及使用特定软件监控可疑活动。这些手段能够帮助他们找到活动用户的IP地址。

网络服务提供商(ISP)在数据追踪中扮演着重要角色。网警可以通过合法渠道向ISP请求用户的上网记录,以便获取冷钱包的使用者信息。

许多冷钱包用户会利用匿名技术保护自己的隐私,然而,法律对于数据追踪和个人隐私的保护也存在界限。网警在追踪过程中需要遵循相关法律法规,以避免侵犯个人隐私。

### 追踪冷钱包的技术手段区块链是一个去中心化的分布式账本技术,其特点是透明性和不可篡改性。每笔交易都被记录在区块链上,这为追踪交易源提供了可能。

许多公司和组织开发了区块链分析工具,能够通过分析区块链上的交易记录,识别可疑用户并追踪其相关活动。这些工具在网警的调查中,非常有用。

虽然冷钱包处于离线状态,但在进行资金转移或交易时,其使用者可能会通过网络进行连接,因此,存在将特定交易与IP地址进行关联的可能性。

### 冷钱包追踪的法律与伦理问题各国对于互联网数据追踪的法律规定各有不同,有些国家可能较为宽松,但如GDPR等法律则对用户隐私有严格保护。在追踪冷钱包活动时,网警需遵循的法律规定非常重要。

用户的网络隐私和数据权益受到越来越多的关注,如何在保护公众安全与用户隐私之间找到平衡,是当前法律和技术面临的难题。

网警的追踪行为必须是合法且有依据的,确保他们的行为在法律允许的范围内。同时,网警也要遵循合理性原则,只有在合理怀疑涉及犯罪时,才能采取追踪措施。

### 用户如何保护自己的冷钱包用户在使用冷钱包时,必须注意私钥的保护,避免在不安全的环境中进行交易。选择知名的硬件钱包以及定期备份私钥也非常重要。

市场上有多种工具和软件可以帮助用户更好地保护冷钱包。例如,使用密码管理器存储复杂的密码、启用两步验证等,都能显著提高冷钱包的安全性。

用户在使用冷钱包时,往往容易陷入一些误区,例如以为冷钱包不需要备份,或是低估物理安全的重要性。教育用户认识这些误区,有助于提升其安全意识。

### 结语随着数字货币的普及,冷钱包的重要性日益凸显。网警在打击网络犯罪的同时,也需要尊重用户的隐私权。作为用户,理解冷钱包的使用和保护措施,能够更好地保障自身的资产安全。在这个信息时代,公民与执法机构之间的协调与合作将是维护网络安全的关键。

## 相关问题 1. **冷钱包相对于热钱包有哪些优势和劣势?** 2. **网警追踪IP地址的过程如何进行的?** 3. **区块链技术如何帮助网警?** 4. **如果被追踪,冷钱包用户应该怎么办?** 5. **在数字货币中,怎样确保匿名性与合法性并存?** 6. **不同国家对冷钱包的法律法规有何差异?** 7. **如何选择一款好的冷钱包保护数字资产?** ### 每个问题详细介绍(每个问答700字) (由于字数限制,后续回答可以逐个分解进行详细介绍。)